caplon privacy protection

caplon privacy protection - Pseudonymisierung von Informationen in Netzwerkdaten

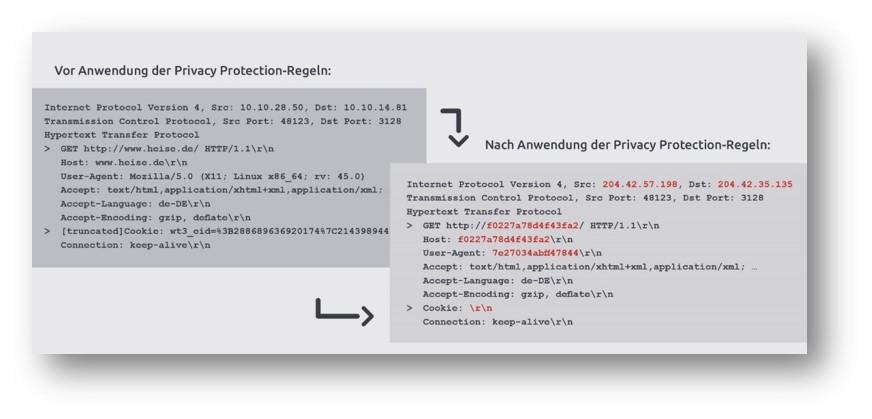

Mit dem Modul caplon© Privacy Protection lassen sich bei der Analyse von Netzwerkdaten personenbezogene Daten, kritische Informationen bzgl. Infrastruktur und Firmen Know-how durch Pseudonymisierung der Daten schützen.

Identifikationsmerkmale, IP-Adressen und Port-Nummern usw. werden dabei konsistent verfremdet, um Techniker weiterhin in die Lage zu versetzen, Probleme zu erkennen und zu lösen, ohne dabei Einblick in datenschutzrechtlich relevante Daten zu erhalten.

Die Erweiterung der caplon© Produktlinie durch die Privacy Protection-Technologie setzt hohe Hürden gegen Datenmissbrauch, bietet mehr Rechtssicherheit sowie praktikable Ansätze beim Arbeiten mit Dienstleisterketten.

Leistungsmerkmale:

- Feingranular festlegbare Data Protection-Regeln bis einschließlich Layer 7

- Verfremdung von protokollspezifischen Header-Feldern, wie z.B. Vertragsnummern von Kunden

- Verfremdung von Information auf den unteren Layern, wie z.B. IP-Adressen/Subnetze, Ports

- Verfremdung von Zeitstempeln - Netzwerkdaten können auch nach der Pseudonymisierung als pcap-Dateien weiterverarbeitet werden (z.B. mit Wireshark). Dies ermöglicht die Weitergabe von Netzwerkdaten an Dienstleister für Troubleshooting-Szenarien bei deutlich reduziertem Risiko für Datenmissbrauch.