caplon decoding & network recording

High-Performance Netzwerkdatenaufzeichnung aus Deutschland

Wir sind die Data Capture Experten.

Vor dem Hintergrund immer komplexer werdenden Infrastrukturen und steigender Datenraten kommt der garantiert verlustfreien Datenerfassung eine immer wichtigere Bedeutung zu und ist die Voraussetzung für eine zuverlässige und aussagekräftige Datenanalyse.

Fehlerhafte Messungen mit Paketverlusten können dazu führen, dass zusammenhängende Sessions nicht sinnvoll ausgewertet werden können und damit zu lückenhaften und fehlerhaften Analysen.

Wir erfassen jedes Bit. Für zuverlässige Auswertungen und aussagekräftige Analysen.

High Performance Datenerfassung für 5G und breitbandige Dienste

- hochskalierbare Architektur, die mit steigenden Datenraten mitwachsen kann

- verlustfreie Datenerfassung bei > 100 Gbit/s ohne Paketverlust mittels speziellen FPGA-basierten Datenerfassungskarten

- große Genauigkeit durch Nanosekunden genaue Zeitstempel

- komplett passiv und rückwirkungsfreie Arbeitsweise (Erfassung der Daten über Mirror-Ports eines Switches oder über einen TAP)

- für jede Anwendung die richtige Ausbaustufe von 1 Gbit/s bis mehr als 100 Gbit/s Network to Disk Performance

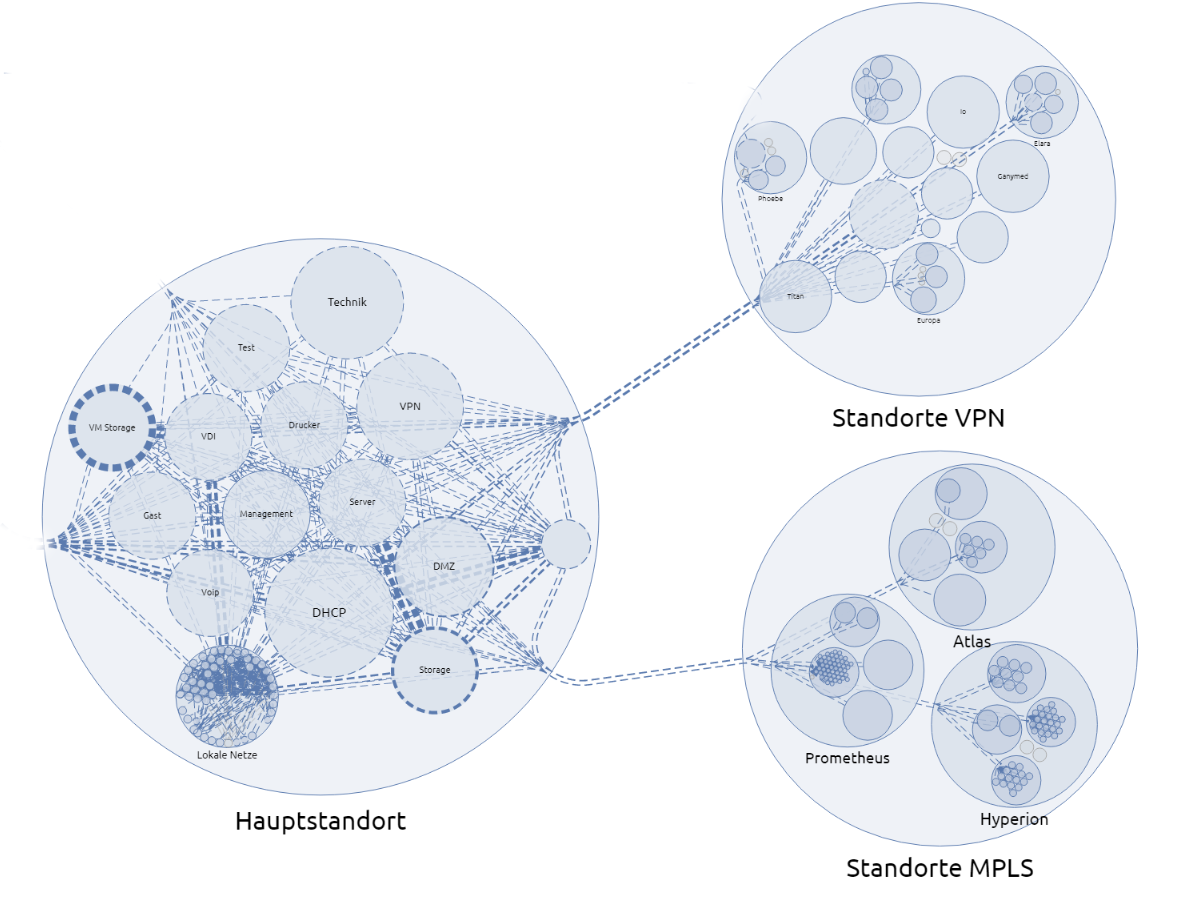

Tracen in verteilten und hybriden Strukturen

- Monitoren von räumlich weit verteilten und standortübergreifenden Strukturen

- individuell leistungsfähige Datenerfassungssysteme:

Edge-Boxen im OT-Bereich, caplon© network probes, caplon© appliances mit Umbrella Funktion, ... - Mit caplon© virtual appliances und caplon© virtual probes kann auch der Verkehrinnerhalb und zwischen Virtualisierungs-Hosts aufgezeichnet werden.

- Die Systemarchitektur ermöglicht individuelle Anpassungen an Kundenanforderungen und die Optimierung der Kosten.

- flexible Anschlussarten mit 1/10/40/100 Gbit/s Traceports (Kupfer und LWL)

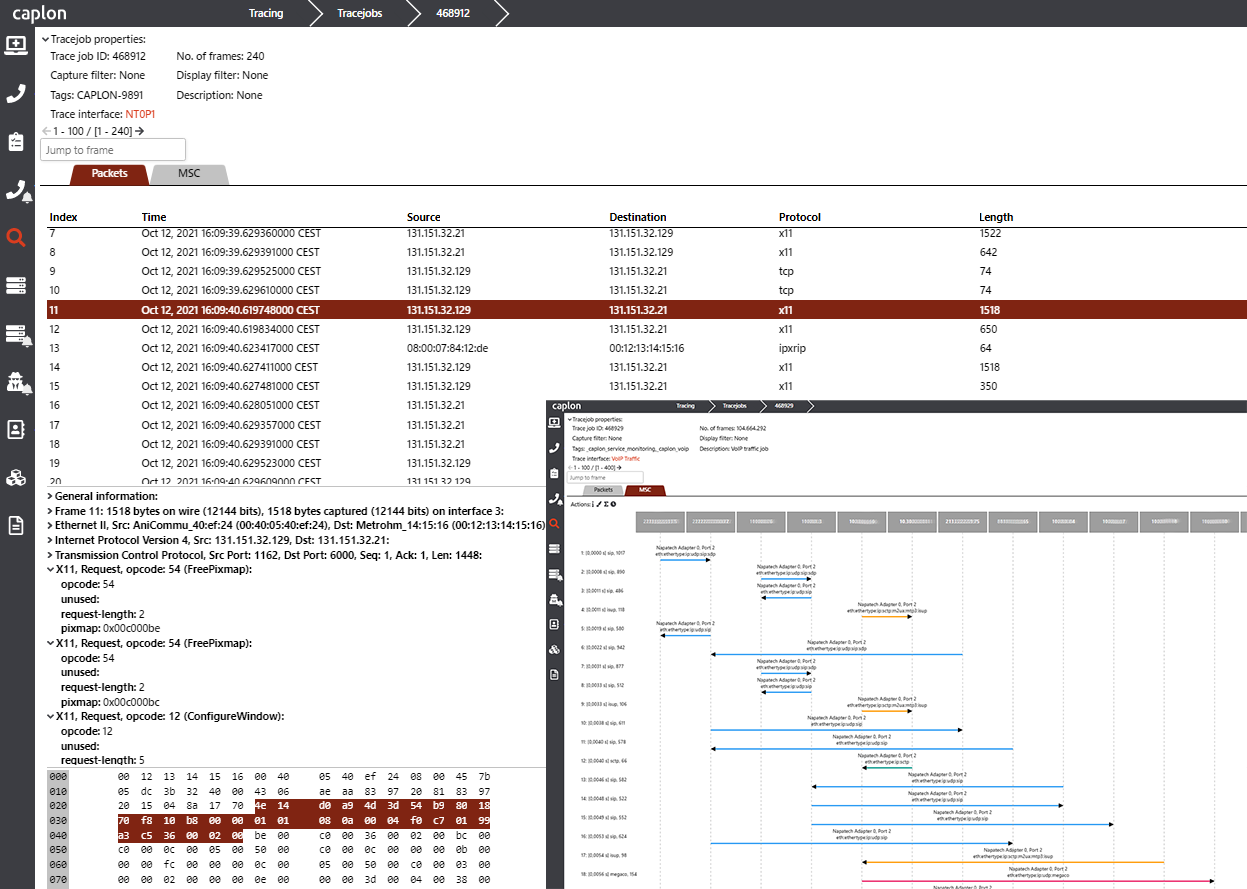

Zeit sparen bei der Fehlersuche

- Fehler in der Kommunikation Ihrer IT- und OT-Systeme finden

- Integrationsaufwände bei der Inbetriebnahme neuer Systeme reduzieren

- Verifizierung von Messungen und Tests im Netzwerk

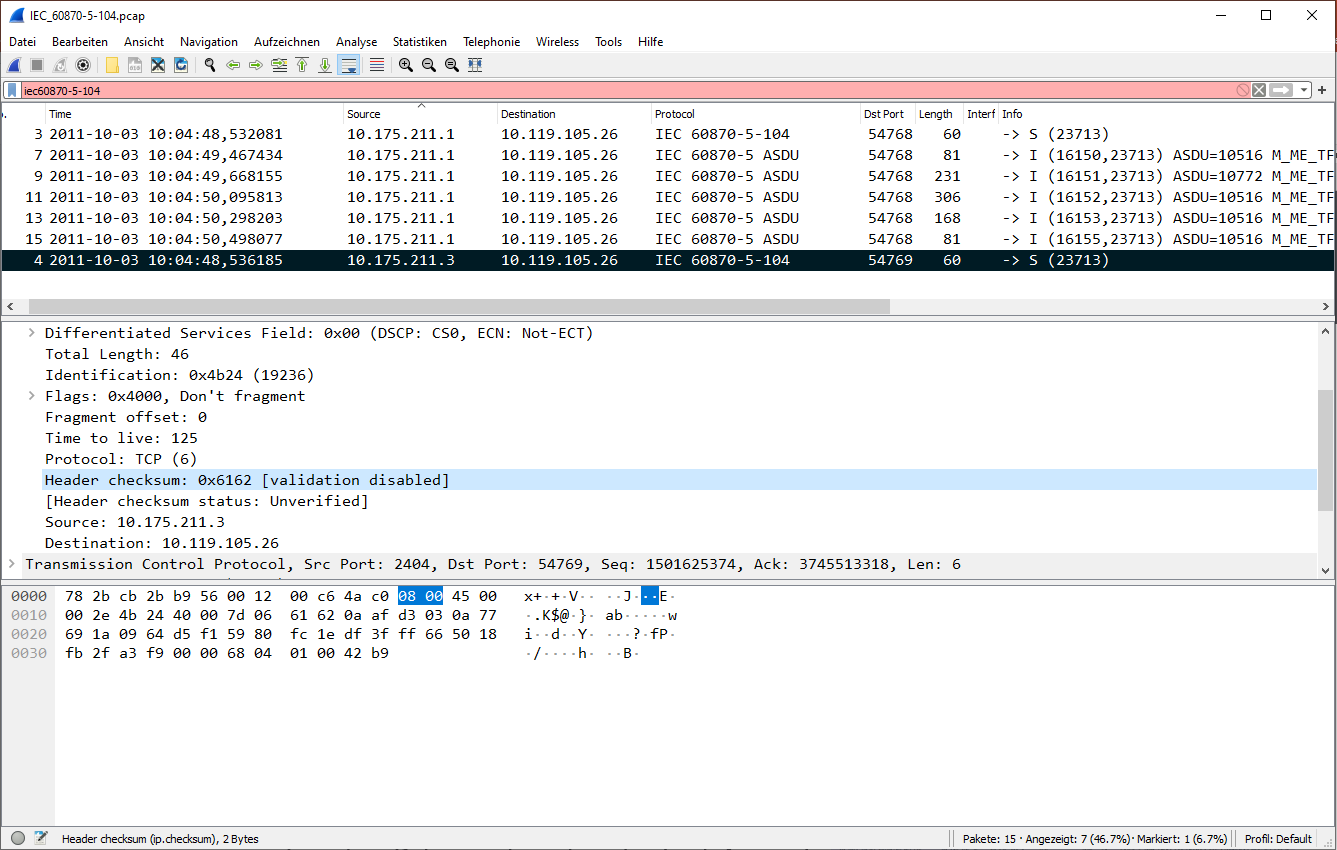

- Dekodierung von allen gängigen IP-basierten Protokollen im ITK-Bereich und den Bereichen ICS und SCADA

- Dekodierung proprietärer Protokolle (auf Anfrage)

- Erkennung und optionales Entfernen von Paket-Duplikaten

- Annotieren von Netzwerkpaketen mit der Information, wo diese im Netz erfasst wurden

- Anzeige der Netzwerkpakete direkt im Browser oder in Wireshark mit eigenem Wireshark-Plugin

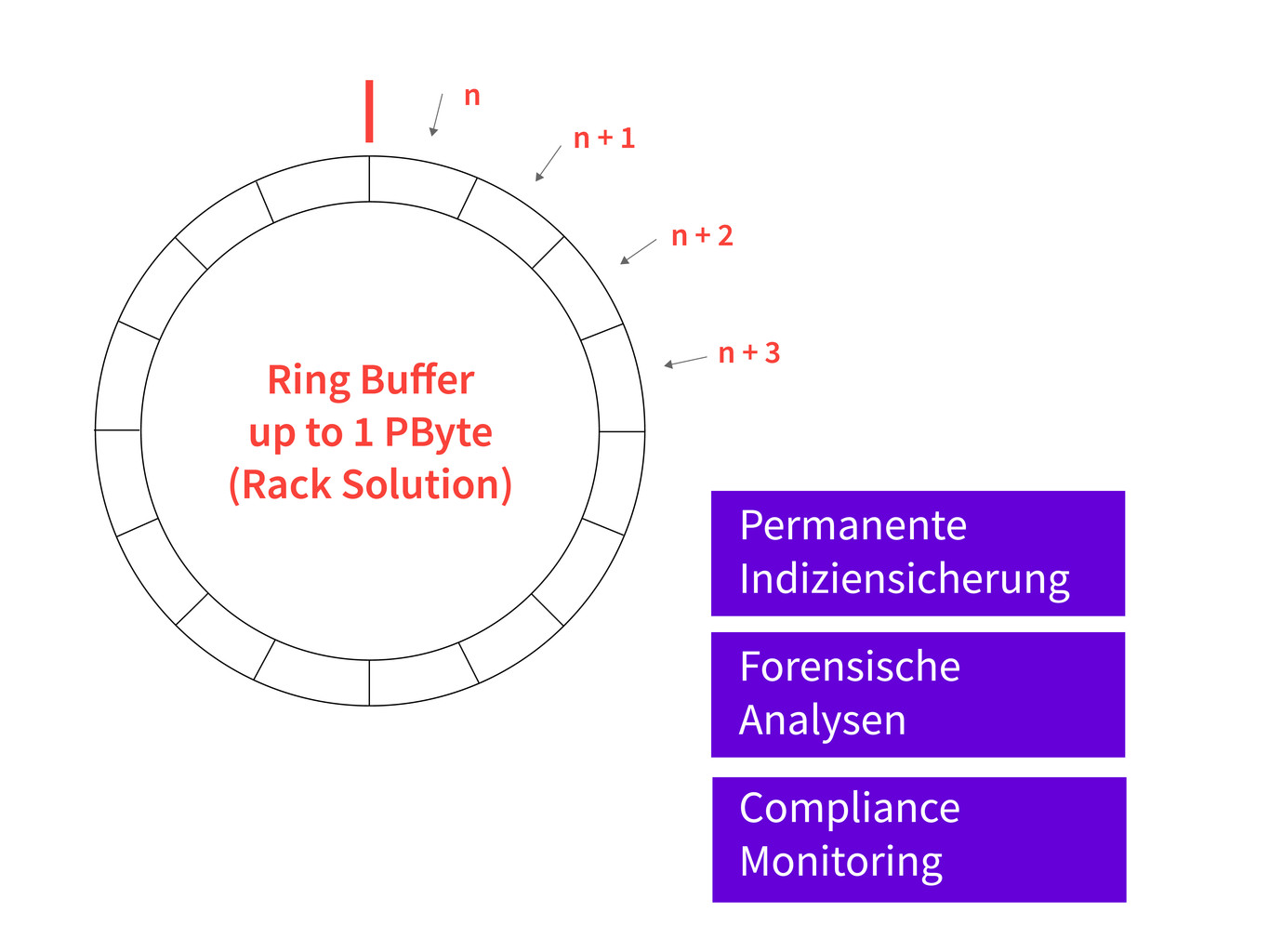

Permanente Indiziensicherung – in die Vergangenheit reisen

- Permanente Indiziensicherung durch ein kontinuierliches Network Recording („Flugschreiber für das Netzwerk“)

- Lösen von sporadisch auftretenden Problemen

- Digitale Spuren sichern für forensische Analysen von Sicherheitsvorfällen

- Compliance Monitoring - Einhaltung von Compliance-Anforderungen überprüfbar machen

- Sicherung von Daten durch Erstellung von Ringbuffer-Snapshots

Wireshark Integration

- weitreichende Integration von Wireshark via Wireshark-Plugin-Modul (für Linux, Windows und MAC OS)

- Live-Tracing in verteilten Strukturen: vorgefilterter Verkehr aus verschiedenen Netzsegmenten in einem Trace-File online analysieren

- Tracen mit Wireshark bei erheblich reduziertem Datenmissbrauchsrisiko durch Anwendung entsprechender Berechtigungsprofile

- Tracen mit Wireshark ohne Einsicht in personenbezogene Daten oder kritische Infrastrukturdaten durch online pseudonymisierte Netzwerkdatenmit caplon© privacy protection

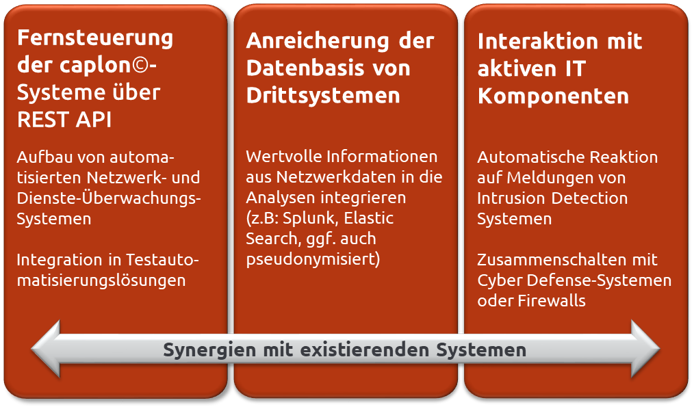

Synergien mit Bestandsystemen durch offene Schnittstellen und Automatisierbarkeit

- Integration in automatisierte Überwachungssysteme und Kopplung mit Intrusion Detection Systemen

- Integration in Testautomatisierungslösungen

- Bereitstellung wertvoller Informationen aus Netzwerkdaten für Drittsysteme, z.B. SIEM-Systeme

- Interaktion mit aktiven IT-Komponenten (Cyber Defence Systems, Security Data Collection, Firewalls, …)

Vorteile von caplon decoding & network recording

Leicht integrierbar

- schneller und einfacher Rollout

- komplett passiv – keine negativen Wechselwirkungen

- smarter Einstieg durch skalierbaren und modularen Aufbau

- Synergien mit Bestandssystemen durch offene Schnittstellen

Investitionssicher durch smartes Lizenzmodell

- CAPEX und OPEX Modell

- Stand alone License - an Dongle gekoppelt, nicht an Server-Hardware gebunden

- Lifetime License - muss nicht neu angeschafft werden, wenn Hardware End-Of-Life ist

Garantiert verlustfreie Datenerfassung

- vollständige Datenerfassung auch in Hochgeschwindigkeitsnetzen

- keine Messfehler aufgrund nicht erfasster Pakete

Beispiel-Szenario IDS Appliance:

3% packet loss = ca. 10% fehlende Alerts = potentiell unentdeckte Intrusion Versuche

Risikominimierung für Datenmissbrauch

- Feingranularer Zugriff auf Netzwerkdaten: Netzsegmente, Layer und Analysetiefe pro Nutzer oder Rolle, ...

- Schutz personenbezogener und kritischer Infrastruktur-Daten durch Pseudonymisierung von Netzwerkdaten (caplon© privacy protection)